|电脑杀毒,原来还能“望闻问切”?( 三 )

值得注意的是数据集分成了三组 , 其中只有一组会用于训练 , 剩下两组均用于检测 。

文章图片

图4/8

文章图片

图5/8

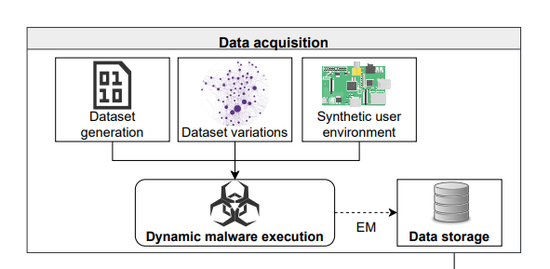

探测机由一台树莓派和一台示波器组成 。 树莓派很便宜 , 但出于实验准确性目的 , 团队采用的是高端示波器 , 价格贵的离谱……

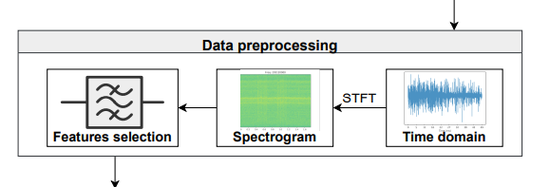

然后是信号处理过程 。 由于目标单片机采用的是 ARM 架构多核处理器 , 记录下的原始电磁信号存在大量噪音 , 团队采用短时傅里叶变换 (STFT) 对其进行信号处理 , 生成频谱图 , 再提取信号特征 , 用于下一步骤的神经网络训练 。

文章图片

图6/8

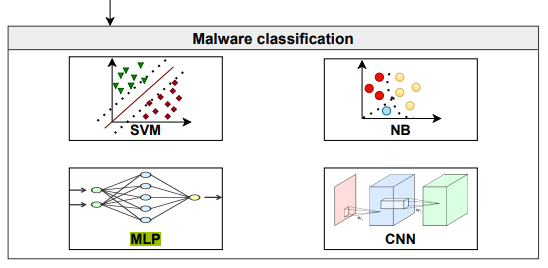

最后是训练过程 。 团队采用了支持向量机 (SVM)、多层感知器 (MLP)、卷积神经网络 (CNN) 等多种结构从简单到复杂的神经网络 , 对上一步提取的特征进行学习训练 。

文章图片

图7/8

团队用这样的实验环境 , 总共收集了10万组信号特征设置进行训练 , 将神经网络放到探测机上进行验证 。

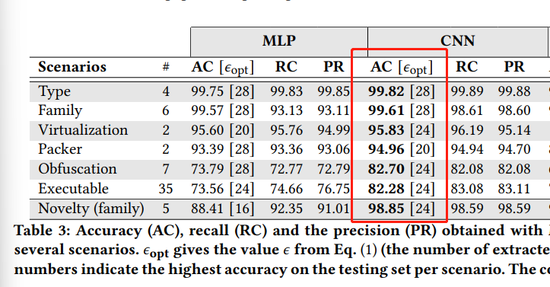

结果令人震惊:采用多种架构训练的神经网络 , 在恶意软件的类型识别上均达到了超过98%的准确度 。

特别是采用 CNN 训练的探测机:

识别 DDoS、勒索软件、内核 Rootkit 三种主要类型的准确度高达99.82%;

识别 gonnacry、keysniffer、maK_It、mirai 和 bashlite 等五种恶意软件家族的准确度高达99.61%;

识别虚假控制流、指令集替换、虚拟化等七种代码混淆方式 , 准确度高达82.70% , 显著优于随机猜测的14.29%;

对于从未在训练数据集中出现的新恶意软件家族 , 准确度高达98.85% 。

文章图片

图8/8

通过这项前所未有的实验 , IRISA 团队在计算机系统的旁路恶意软件检测上取得了前所未有的成绩 。

他们证明了这种查毒方式真的非常好用 , 对于此前不存在的恶意软件变种 , 具有极高的甄别能力 , 并且对于各种复杂混淆技术的耐受性非常强 。

更重要的是 , 这种旁路检测手段 , 对于目标系统完全没有任何侵入和修改 。 恶意软件的反侦察能力再强 , 也拿它没招……

早在2016年 , 恶意软件 mirai 就已经引发过一场病毒“海啸” , 感染了数十万个路由器、摄像头、打印机等物联网设备 , 形成大规模“僵尸”网络 , 进而导致多次全球级别的互联网服务崩溃事故 。

推荐阅读

- 安全|杀毒软件诺顿360自带挖矿功能被批 厦门大学示警:慎重使用

- 电脑|苹果 macOS 12.2 开发者预览版 Beta2 发布

- 电脑|国产用心了!跑分超70万的二合一平板电脑:酷比魔方iWork GT随行本简评

- 硬件|Eurocom发布Nightsky RX315笔记本电脑 可选酷睿i7+RTX 3080+OLED屏

- 检测|为什么核酸检测结果要等这么久?原来是这样

- 互联网|跨年夜260万人集体在抖音直播间学习,中科院的演讲原来这么牛?

- 安全|诺顿360“偷偷”挖矿被怒喷 杀毒软件手伸向GPU 官方:都是为了用户好

- 截图|OPPO 平板电脑曝光:搭载骁龙 870,支持 120Hz 高刷

- 物体|美媒:月球“神秘小屋”原来是块石头

- 太平洋电脑网|爆料人士称2024年iPhone SE设计有大变 类似iPhone XR/11